올해 전 세계인의 이목을 끌게 될 도쿄올림픽의 개최로 사이버공격의 표적될 가능성이 높은 일본에서, 실제로 사이버공격 위협이 한층 고조돼 있음을 보여주는 조사 결과가 나와 주목을 끈다.

일본 정보통신연구기구(NICT)가 실재(實在) 기기에 할당되지 않은 IP 어드레스, 즉 ‘다크넷(darknet)’ 가운데 약 30만 건을 추출해서 분석한 결과, 2019년에 관측된 정체불명 통신은 어드레스 1개당 전년에 비해 50% 증가한 120만 회에 달한 것으로 밝혀졌다고 산업전문지 닛케이산교신문이 전했다.

이 수치는 네트워크 접속 후에 30초에 한 번 꼴로 정체불명 통신을 수신했다는 의미인데, 그 만큼 순식간에 바이러스에 감염될 정도로 인터넷이 오염돼 있으니, 즉각적인 방어 수단을 강구하지 않으면 안 된다는 얘기다.

NICT가 감지한 정체불명 통신은 도쿄올림픽을 겨냥한 공격의 사전준비일 가능성이 높은 것으로 분석된다. 사이버공격 위험이 바로 코앞까지 접근해 온 것이다.

도쿄올림픽 관계자들은 사이버공격 위협이 커진 만큼, 경계수위를 높여 대처해야 할 상황에 처하게 됐다.

참고로 2012년 런던올림픽에서는 대회기간동안 1억6500만 번의 사이버공격이 있었다. 2016년 리우데자네이루올림픽에서는 공식사이트 등에 피크 시 초당 540기가바이트나 되는 디도스(DDoS) 공격이 발생했고, 대규모 공격은 223회에 달했다.

NICT가 감지한 정체불명 통신 120만 회 중 53%는 ‘스캔’, 즉 어떤 기기가 인터넷에 연결돼 있는지를 조사하려는 통신으로 밝혀졌다. 스캔의 양도 전년에 비해 두 배 증가했다.

일부 스캔은 보안업체나 연구기관 등의 조사 목적 통신으로 판명됐다. 하지만 대부분의 스캔은 누가 어떤 목적으로 실행하고 있는지가 불분명하다.

이와 관련 현지 보안 전문가들은 “대부분은 무방비 상태로 인터넷에 연결되어있는 기기를 찾고 있다”고 본다. 보안 대책이 실행되지 않는 기기를 찾는 수단으로는 스캔이 최적격이기 때문이다. IoT 기기가 사이버공격에 악용될 경우에는 이 방법으로 기기를 찾을 가능성이 높다.

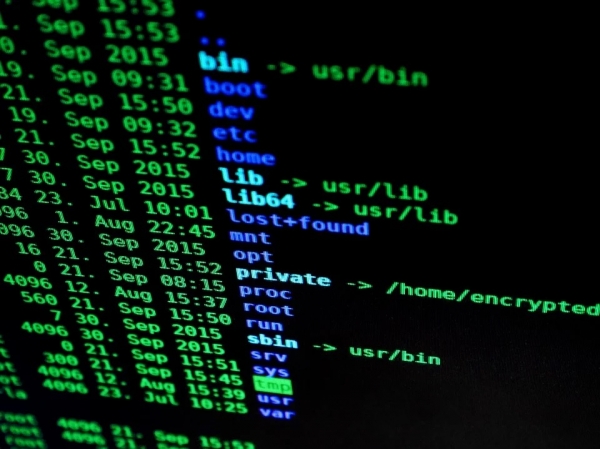

NICT는 다크넷에서 관측한 모든 통신에 대해 대상이 되는 ‘접속구(포트)’ 번호 별로 분석했다. 인터넷 접속이 가능한 기기는 기능마다에 포트 번호가 할당돼 있어 어느 포트 번호에 통신이 전송되었는지를 조사하는 방법으로 통신의 목적을 파악할 수 있다.

분석 결과, 조사 목적을 제외하고, 사이버공격에 관련된 통신 가운데 24.2%는 웹카메라나 가정용 라우터 등에서 사용되는 포트 번호를 노리고 있는 것으로 밝혀졌다. 표적이 된 포트 번호 상위 10개 중 7개는 IoT 기기에서 많이 사용되는 포트 번호였다. 상위에는 이밖에도 마이크로소프트의 파일공유 서버나 원격 데스크톱, 웹 서버, 가상통화 등을 겨냥한 것들이 올라 있었다. IoT 기기를 겨냥한 통신은 사이버공격 관련 통신의 약 절반에 달했다.

2016년에 악명을 떨쳤던 바이러스 ‘미라이(Mirai)’는 무방비로 인터넷 연결된 IoT 기기를 찾아내 사이버 범죄자의 통제 하에 두는 역할을 한다. 일단 통제되면, 특정 서버나 네트워크서비스에 대량의 데이터를 보내 작동을 못하게 만드는 ‘디도스(DDoS)’ 공격에 악용된다.

NICT에 따르면 지난해 3월에는 일본 국내에서만 하루에 4000대의 기기로부터 가해지는 사이버공격이 관측됐다. 이것은 적어도 4000개 정도의 ‘미라이’에 감염된 기기가 있다는 것을 의미한다. 일본 국외까지 포함하면, 공격 기기가 10만~20만대에 이른다. 9월에는 약 30만대 기기로부터 쏟아져오는 ‘미라이’ 공격이 관측됐다.

대규모의 디도스 공격이 발생하는 것은 그 만큼 바이러스에 감염된 채 방치돼 있는 IoT 기기가 많기 때문이다. 현재는 브라질에 있는 기기로부터의 공격이 많이 관측되고 있는데, 공격원은 2016년 리우데자네이루 올림픽에서 감시에 사용되었다가 폐막 후에는 관리되지 않고 방치돼 사이버 범죄자에 점령된 웹캠 등으로 추측된다. 일본도 향후 공격원이 되지 않으려면 IoT 기기의 보안 대책을 철저히 재검토할 필요가 있을 것으로 지적된다.